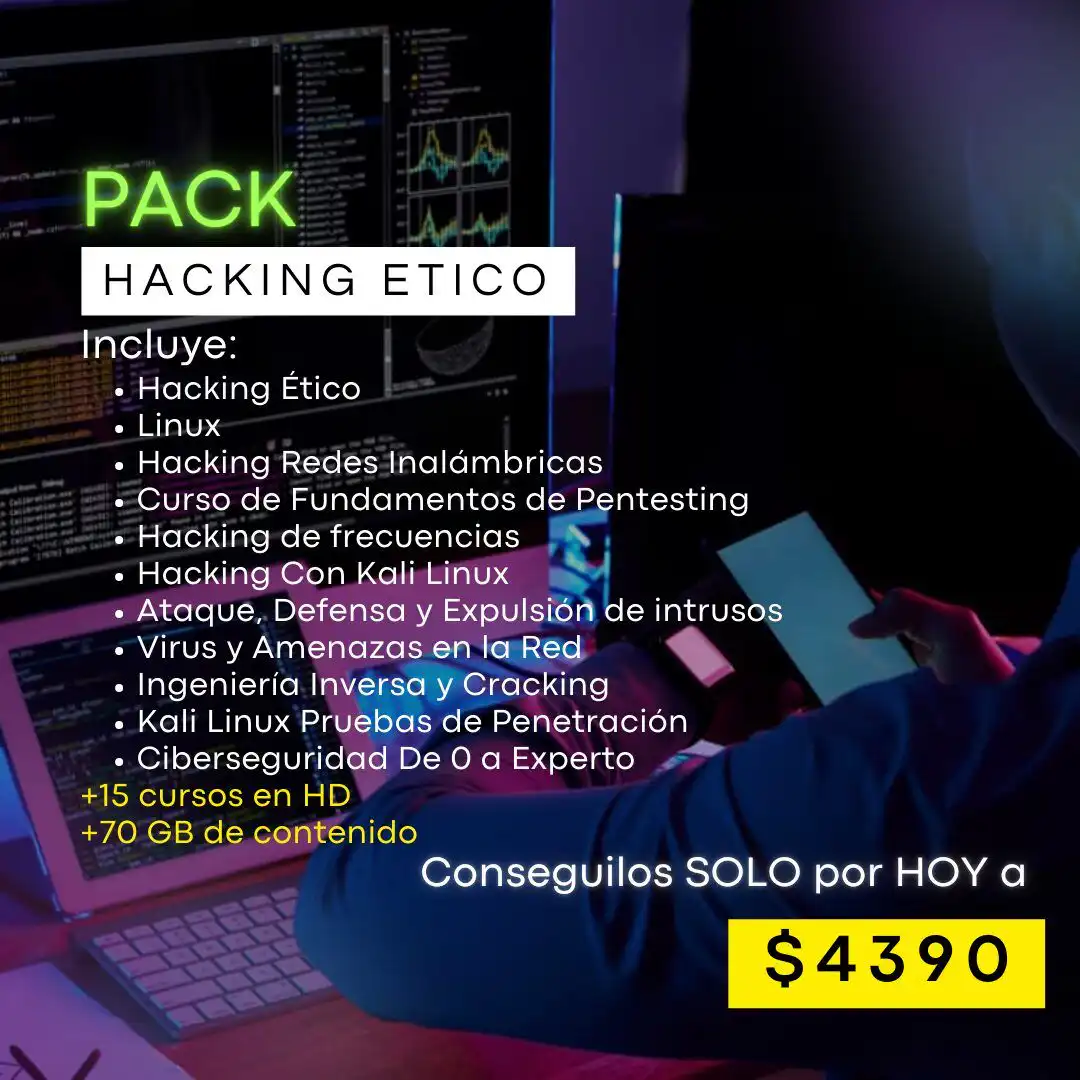

Pack Hacking Etico

$4390

ULTIMOS CUPOS DISPONIBLES

SOLO QUEDAN LAS ULTIMOS CUPOS CON UN 75% DE DESCUENTO

$4390

- SOLO QUEDAN 8 CUPOS 80%

¡SUMÉRGETE EN EL MUNDO DEL HACKING ÉTICO! 🕵️♂️💻

Con nuestro completo pack de cursos, adquirirás habilidades fundamentales y técnicas avanzadas para asegurar redes, detectar vulnerabilidades y proteger sistemas.

🛡️ Este pack está diseñado para llevar tus conocimientos desde cero hasta el nivel de un experto en ciberseguridad. 💡

CURSOS INCLUIDOS

Haz clic para ver el temario

Curso Completo de Hacking Ético

- Introducción al curso

- Introducción al Hacking Ético

- Despliegue del laboratorio de pruebas

- Manejo de Kali Linux

- Anonimato en Internet

- Identificación y explotación de vulnerabilidades en sistemas

- Identificación y explotación de vulnerabilidades en aplicaciones web

- Identificación y explotación de vulnerabilidades en redes

- Identificación y explotación de vulnerabilidades en redes Wi-Fi

Curso Completo de Linux

- Introducción

- Introducción al Software Libre

- Introducción a la Virtualización con Virtualbox

- Instalación de Linux Debian

- El Desktop de Linux Debian

- La consola o Terminal de Linux

- Scripts en Linux

- Instalación de Linux Ubuntu Desktop

- Libreoffice Writer

- Introducción a Servidores Linux Debian

- Instalación y Administración de Servidores Linux Debian

- Administrador de Servidor Ubuntu

- Redes con Linux

- Seguridad con Linux

- Apache Web Server

- Configurar un servidor Web

- Cloud Computing

- Virtualbox

- Docker

- Aprende a programar con Java

Curso Hacking Redes Inalámbricas/

Repositorio Sección 1: Bienvenida Sección 2: Redes inalámbricas Sección 3: Laboratorio de Hacking Sección 4: Comandos básicos de Linux Sección 5: Adaptadores Wireless Sección 6: Hacking WIFI – Handshake Sección 7: Cracking de redes inalámbricas Sección 8: Bettercap Sección 9: Ataque a PMKID Sección 10: Pwnagotchi – El Tamagotchi de los Hackers

Curso Hacking Wifi

- Bienvenido al curso

- Requisitos Antes de Empezar

- Interfaces de Red

- Tarjetas de Red

- Dirección IP Privada-Pública

- Direcciones MAC

- Modo Monitor Concepto

- Configuración de la Tarjeta de Red en Modo Monitor

- Uso de Airodump para Efectuar un Análisis de Entorno

- Uso de Airodump para Efectuar Análisis de Entorno 2

- Modos de Filtro con Airodump

- Exportación de Evidencias con Airodump

- Concepto de Handshake

- Ataque de Desautenticación Dirigido

- Ataque de Desautenticación Global (Broadcast MAC address)

- Ataque de Falsa Autenticación

- CTS Frame Attack – Secuestro del Ancho de Banda de una Red

- CTS Frame Attack – Secuestro del Ancho de Banda de una Red 2

- Ataque Beacon Flood Mode

- Ataque de Disassociation Amok Mode

- Ataque Michael Shutdown Exploitation – Apagado de un Router en Remoto

- Técnicas Pasivas de Explotación

- Instalación, Compilación y Validación del Handshake con Pyrit

- Análisis de los Paquetes Probe Request

- Análisis de Paquetes Probe Response

- Análisis de los Paquetes Association Request

- Análisis de Paquetes Association Response

- Análisis de Paquetes Beacon

- Análisis de Paquetes de Autenticación

- Análisis de Paquetes de Desautenticación

- Análisis de Paquetes de Desasociación

- Extracción del Hash en el Handshake con Aircrack

- Fuerza Bruta con John para Obtener Contraseña de Red

- Fuerza Bruta con Aircrack para Obtener Contraseña de la Red

- Proceso de Ataque con Bettercap

- Técnicas de Aumento de la Velocidad de Cómputo Rainbow Table

- Cracking con Pyrit

- Cracking con Cowpatty

- Cracking con Airolib

- Creación de una Rainbow Table con genPMK

- Cracking con Cowpatty Frente a una Rainbow Table

- Cracking con Pyrit Frente a una Rainbow Table

- Cracking con Pyrit a Través de un Ataque por Base de Datos

- Técnicas de Espionaje

- Uso de Airdecap para el Desencriptado de Paquetes

- Ataque Graciosos

- Reemplazado de Imágenes Web con Xerosploit

- Ataque de Tipo Evil Twin

- Eviltwin – Configurando Nuestro Archivo de Configuración DHCPD

- Eviltwin – Descarga y Uso de la Plantilla

- Eviltwin – Creación de Base de Datos en MYSQL

- Eviltwin – Montando el Punto de Acceso con Airbase

- Eviltwin – Definición de Reglas con Iptables y Creación de Interfaces de Red

- Eviltwin – Desplegando Finalmente el Ataque 56 y 57. Uso de Mi Herramienta Eviltrust para Robo de Credenciales de Redes Sociales y Ataque a Redes sin Clientes

- Ataque desde Bettercap

- Ataque vía Hcxdumptool

- Uso de Hcxcaptool y Obtener la Contraseña

- Ataque a Redes Ocultas – Cómo Descubrir y Comprometer una Red Oculta

- Ataque a Datafonos

- Uso del Reloj DeAuther

- Ataques por WPS

- Redes WEB – Ataques Comunes

- Despedida

Curso Hacking ÉTICO S4vit4r

Sección Bienvenida:

- Bienvenido al curso

Sección Gestión de Usuarios y Permisos:

- Creación y Gestión de Usuarios

- Asignación e Interpretación de Permisos

- Ejemplos Prácticos de Asignación e Interpretación de Permisos

- Explotación de Permisos SUID

- Explotación y Abuso de los Privilegios

- Explotación de Tareas Cron

Sección Pentesting y Reconocimiento Inicial:

- ¿Qué es Pentesting?

- Fase de Reconocimiento Inicial: Enumeración de Puertos con Nmap

- Creando una Pequeña Utilidad en Bash para el Filtrado de Puertos

- Detección de Versión y Servicios con Nmap

- Técnicas para Agilizar Nuestros Escaneos con Nmap

- Creación de Herramienta en Bash para la Detección de Puertos TCP Abiertos

- Creación de Herramienta en Bash para el Descubrimiento de Equipos en la Red

- Reconocimiento a Través de los Scripts que Incorpora Nmap por Categoría

- Uso de Scripts Específicos de Nmap y Uso de Analizadores de Tráfico

- Uso de Wireshark para el Análisis de Tráfico en la Red

- Creación de Script en Python3 para Identificar el Sistema Operativo

- Terminamos el Script en Python3 para Identificar el OS

Sección Fuzzing y Vulnerabilidades Web:

- Uso de wfuzz para Hacer Fuzzing

- Fuzzing de Extensiones de Archivo con wfuzz (Uso de Múltiples Payloads)

- Uso de dirbuster para Hacer Fuzzing

- Uso de dirb para Hacer Fuzzing

- Uso de gobuster para Hacer Fuzzing

- Uso de dirsearch para Hacer Fuzzing

- Técnicas de Enumeración Bajo un Servidor Web 1

- Técnicas de Enumeración Bajo un Servidor Web 2

Sección Hacking Ético y Explotación de Vulnerabilidades:

- Uso de searchsploit y exploit-db para la Búsqueda de Vulnerabilidades

- Diferencias entre Vulnerabilidades Locales y Remotas

- Uso de la Herramienta Metasploit

- Creación de un Listener desde Metasploit y Acceso al Equipo Comprometido

- Explotación Manual de la Vulnerabilidad Anteriormente Encontrada

- Uso de la Herramienta BurpSuite

- BurpSuite: Definición de Scope y Comprometiendo un Servidor Web

- BurpSuite: Comprometemos el Servidor Web y Accedemos al Sistema

- BurpSuite: Uso del Repeater y Explotando un Caso Práctico

- BurpSuite: Uso del Intruder y Explotando un Caso Práctico

Sección Explotación de Vulnerabilidades Web:

- Explotando Vulnerabilidad Local File Inclusion (LFI)

- Explotando Vulnerabilidad Local File Inclusion (LFI) – Parte 2

- Explotando Vulnerabilidad Log Poisoning – LFI to RCE

- Explotando Vulnerabilidad Remote File Inclusion (RFI)

- Explotando Vulnerabilidad HTML Injection y XSS (Cross-Site Scripting)

- Explotando Vulnerabilidad Cross-Site Request Forgery (CSRF)

- Explotando Vulnerabilidad Server-Side Request Forgery (SSRF)

- Explotando Vulnerabilidad SQL Injection – SQLmap

- Explotando Vulnerabilidad SQL Injection – Método Manual Parte 1

- Explotando Vulnerabilidad SQL Injection – Método Manual Parte 2

- Explotando Vulnerabilidad SQL Injection – Método Manual Parte 3

- Explotando Vulnerabilidad Padding Oracle Attack – PadBuster

- Explotando Vulnerabilidad Padding Oracle Attack – BurpSuite Bit Flipper

- Explotando Vulnerabilidad Shellshock

- Explotando Vulnerabilidad XML External Entity Injection (XXE)

- Explotando Vulnerabilidad Domain Zone Transfer

- Explotando Vulnerabilidades de Tipo Insecure Deserialization

- Explotando Vulnerabilidad Type Juggling sobre Panel Login

Sección Escalada de Privilegios:

- Concepto de Escalada de Privilegios

- Abuso del Sudoers para Escalar Privilegios

- Abuso de Permisos SUID para Escalar Privilegios

- Abuso de las Capabilities para Escalar Privilegios

- Path Hijacking – Library Hijacking

- Abuso del Kernel para Escalar Privilegios

Sección Reconocimiento del Sistema:

- Reconocimiento del Sistema

Sección Despedida:

- Nos Vemos en Otra Ocasión

Curso Hacking Ético - Gorilla Hack

- Introducción al curso

- Preparación

- Anonimato

- Recolección de información – PASIVA

- Recolección de información – Activa

- Hacking web

- Hacking de Sistemas

- Contenido Extra

Curso de Fundamentos de Pentesting

- Bienvenida y presentación general

- Conceptos generales de redes

- Etapa I Recopilación de información

- Escaneo y análisis de vulnerabilidades

- Explotación

- Post-Explotación

Curso de Hacking Ético ParrotSchool

- Presentación del Curso de Hacking Ético

- Sobre Parrot Security OS

- Instalación de Parrot Security en Virtual Box

- Instalación de VBoxGuestAdditions y VBoxExtensionPack

- Primeros pasos en Parrot Security – Comandos Básicos

- Trabajando con editores de texto desde el terminal

- Servicios en Parrot Security

- Configuración básica de la red

- Tutorial de netcat

- Privacidad y Anonimato – Configuración de una VPN

- Privacidad y Anonimato – Configuración y uso de TOR

- Privacidad y Anonimato – Tutorial de Anonsurf

- Privacidad y Anonimato con Proxychains

- Footprinting pasivo con whois

- Footprinting pasivo con Theharvester

- Footprinting activo – Enumeración de DNS

- Footprinting activo – Forward DNS Lookups – Bash Scripting

- Footprinting Activo – Reverse DNS Lookups – Bash Scripting

- Footprinting activo – DNS Zone Transfer – Bash Scripting

- Footprinting – Bash Scripting – Descubriendo objetivos en una red LAN o WIFI

- Footprinting – SMB Enumeration – Uso básico de nbtscan

- Footprinting – SMB Enumeration – Tutorial de rpcclient

- Footprinting – SMB Enumeration – Tutorial de smbclient

- Footprinting – SMB Enumeration – Tutorial de enum4linux

- Footprinting – SMB Enumeration – SAMBA RCE

Hacking de Frecuencias

- Bienvenido al curso

- Requisitos previos

- Proxmark, tarjetas Mifare y tipos de tecnología

- Flasheando y compilando la proxmark3

- Identificación de la tecnología de una tarjeta

- Listando las keys de los distintos sectores de una tarjeta (ataque de fuerza bruta)

- Leyendo los sectores de una tarjeta basado en las keys descubiertas

- Leyendo los sectores de una tarjeta de empleado con datos reales

- Aplicando ataque Nested para computar el resto de claves que no son por defecto

- Volcando el contenido de una tarjeta a un archivo dumpdata.bin

- Formateo y clonación de datos de una tarjeta para crear una copia exacta

- Manipulando el contenido de una tarjeta y volcando el mismo en una nueva

- Clonando el UID de una tarjeta vía csetuld

- Modo simulación LF-HF en la Proxmark vía 410xsim y sim

- Sistema de control de acceso – Abriendo una cerradura real con una tarjeta clonada

- Sistema de control de acceso – Clonando tag IDs en llaveros LF desde la Proxmark

- Compilando y flasheando el modelo más reciente de Proxmark3

- Arreglando pequeño fallo en el proceso de compilación de la Proxmark3

- Uso de la utilidad fchck para efectuar fast checks sobre tarjetas Mifare

- Ataque autopwn sobre tarjetas Mifare

- Ataque StaticNested y listando la memoria de la Proxmark3

- Sistema de control de acceso – Uso del modo standalone para clonar tarjetas

- Uso del handheld RFID writer para copiar y clonar tarjetas

- Uso del multi-frequency card copier machine para clonar tarjetas

- Introducción a HackRF

- Análisis de frecuencias con el HackRF portapack

- Interceptando las señales emitidas desde un mando

- Grabación de señales con el HackRF

- Controlando las luces de una silla gamer desde el HackRF

- Concepto de jamming

- Abriendo coche con HackRF

- Interceptando comunicaciones emitidas desde dispositivos PMR446

- Escuchando emisiones en una frecuencia dada desde el HackRF y CubicSDR

- Replicando una comunicación previamente capturada desde el HackRF

- Nos vemos en la próxima

Hacking Wifi. Ataque, Defensa y Expulsión de intrusos

- Sobre el Curso

- Redes WiFi, qué son, cómo funcionan y cuáles son sus estándares

- Preparación del entorno de trabajo

- Introducción a los comandos básicos de Kali Linux y conocimientos necesarios

- Tarjetas de Red. Instalación. Configuración Router

- Detección de intrusos. Herramientas, técnicas de detección y expulsión

- Creando nuestros diccionarios

- Escaneo Inalámbrico

- Redes WEP

- Redes WPA/WPA2 (PSK)

- Bonus Extra

Hacking Wireless

- Protocolo de comunicación inalámbricas

- Metodología de pentest Wireles

- Teoría de antenas Wireless

- Conectando una antena a un equipo virtual

- Conociendo Wifislax

- Definiendo el modo monitor

- Detectando redes con Wireshark

- Ataque cifrado WEP

- Cifrado WEP 2

- Cifrado WEP 3

- Ataque WPS 1

- Ataque WPS 2

- Ataque WPA 1

- Ataque WPA 2

- Conociendo Speed Touch

Virus y Amenazas en la Red

- Introducción

- Visual Basic 6

- Ofuscando en Visual Basic 6

- Visual .NET

- Ofuscando en .NET

- Uniendo Programa a una foto

Ingeniería Inversa y Cracking

- Introducción

- Algunas definiciones

- Herramientas para Crackear

- Mini Curso de ASSEMBLER (ensamblador)

- Especimen 1 – El compresor de archivos que se des Crackea solo [Derrotado]

- Especimen 2 – El limpiador con doble lógica de Protección [Derrotado]

- Especimen 3 – El editor con protección por archivo adjunto [Derrotado]

- Confeccionando un PATH (parche) automático

- [BONUS] Confeccionando la Firma ASCII

- Resumen del curso, Agradecimiento y Despedida

Kali Linux: Pruebas de Penetración y Hacking Ético Básico

- Introducción

- Preparando un Entorno de Pruebas

- Introducción a Kali Linux

- Uso de Herramientas Básicas

- Conclusion

Training Hacking Offensive - 9 cursos en 1

- El arte del espionaje

- Hacking Enterprise

- Hacking Forensics

- Hacking Wifi Pro

- Hacking de Celulares

- System Hacking

- Hacking Ético

- Hacking Páginas Web

- Hacking Redes Sociales

Universidad Hacking Todo en Ciberseguridad De 0 a Experto

Seccion 1

- Parte 1 Conocimientos que debes tener Para Empezar en Seguridad informática

- Parte 1 Redes

- Parte 1 Conceptos fundamentales para Seguridad Informática

- Parte 1 Preparamos y conocemos nuestro escenario de trabajo

- Parte 2 Programación

- Parte 2 Aprendemos Python

- Parte 2 Primeros Pasos

- Parte 2 Operadores relacionales, lógicos y asignación. Expresiones Anidadas

- Parte 2 Estructuras de control

- Parte 2 Tuplas, Diccionarios, Conjuntos, Pilas y Colas

- Parte 2 Entradas por Teclado y Salidas por Pantalla

- Parte 2 Funciones

- Parte 2 Errores y Excepciones

- Parte 2 POO (Programación Orientada a Objetos)

- Parte 2 Demostración de que se puede hacer con Hacking con Python

- Parte 3 Práctica

- Parte 5 – Hacking con Metasploit

- Parte 6 El arte del ocultamiento de Malware

Seccion 2

- Parte 3 Reconocimiento del objetivo. Herramientas varias

- Parte 4 OWASP

- Parte 5 Metasploit

- Parte 6 Análisis de Malware

- Introducción a la Parte 7

- Parte 7 Seguridad informática en nuestro celular

- Parte 7 Herramientas de seguridad en nuestro celular

Seccion 3

- Parte 7 Owasp mobile

- Parte 8 Privacidad

- Plus de Clases

- Bonus Extra

BENEFICIOS

🔒 Amplio Conocimiento en Seguridad Informática: El pack ofrece una combinación de cursos que cubren una amplia gama de temas relacionados con la seguridad informática, lo que te permitirá obtener un conocimiento sólido en diferentes áreas. 📚💻

🚀 Aprendizaje Gradual desde Cero hasta Experto: Los cursos están diseñados para abordar desde los conceptos básicos hasta técnicas avanzadas, lo que te permitirá aprender paso a paso y desarrollar tus habilidades progresivamente. 📈🎓

🛠️ Experiencia Práctica con Escenarios Reales: Los cursos incluyen ejercicios y escenarios prácticos que te permitirán enfrentarte a situaciones reales y desarrollar habilidades aplicables en el mundo laboral. 💼🎯

🔧 Acceso a Herramientas y Software Esenciales: Obtendrás conocimiento sobre las herramientas y software más utilizados en el hacking ético, lo que te preparará para enfrentar desafíos del mundo real. 🛡️🔍

🌐 Flexibilidad de Aprendizaje: Podrás estudiar a tu propio ritmo y desde cualquier lugar con acceso en línea a los cursos, lo que te permitirá adaptar tu aprendizaje a tus horarios y responsabilidades. ⏰🌟

💼 Relevancia en el Mercado Laboral: Con el aumento de la ciberdelincuencia, la demanda de profesionales en hacking ético está en crecimiento. Obtener habilidades en ciberseguridad te brindará oportunidades laborales en un campo en constante expansión. 💼💼

🛡️ Protección Personal y Empresarial: Aprender hacking ético te permitirá comprender mejor las vulnerabilidades en tus propios sistemas y ayudará a proteger tus datos personales y los de tu empresa. 🏢🔐

🤝 Contribución a la Seguridad Digital: Al adquirir habilidades en hacking ético, también estarás contribuyendo a un entorno digital más seguro, ayudando a proteger a individuos y organizaciones de posibles ciberataques. 🌐🛡️

⚠️ULTIMA OPORTUNIDAD⚠️

🕵️♂️ ¡Adéntrate en el emocionante mundo del Hacking Ético y potencia tu carrera profesional con nuestro pack de cursos de Hacking Ético! 🎓🌟

Aprende las técnicas más avanzadas, descubre cómo asegurar redes, detectar vulnerabilidades y proteger sistemas utilizando Kali Linux y otras herramientas líderes en el mercado. 🛡️💻

¡Aprovecha esta oferta por tiempo limitado y adquiere habilidades que te abrirán las puertas a un futuro en ciberseguridad! ⏳🔒

¡Obtén el Pack de Hacking Etico ahora mismo!

SOLO QUEDAN LAS ULTIMOS CUPOS CON UN 75% DE DESCUENTO

$4390

- SOLO QUEDAN 8 CUPOS 80%

PREGUNTAS FRECUENTES

Cuando lo recibo?

Una vez finalizado el pago, te enviaremos a tu mail (Gmail) el acceso a los cursos, donde podras verlos y/o descargarlos segun tu quieras.

Donde se encuentran los archivos?

Todos lo archivos estan almacenados en Google Drive, por la cual podras verlos desde cualquier dispositivo.

Como puedo abonarlo?

Disponemos de los siguientes medios de pagos:

- Tarjeta

- Debito

- Credito

El precio es en Pesos Argentinos?

Si, el precio es en Pesos Argentinos.

Cursos Digitales © 2024

Todos los packs son recopilatorios de internet, no fueron adquiridos ni descargados por Cursos Digitales. Estos ya se encontraban en internet y solo fueron empaquetados para un rapido acceso, libre de virus. El usuario es responsable por su correcto uso. Este curso no está afiliado, patrocinado ni autorizado por Canva. Canva es una marca registrada de sus respectivos propietarios. Este contenido se ofrece con fines exclusivamente educativos.